Probabilmente hai già utilizzato il Wi-Fi gratuito in una libreria o in una caffetteria per lavorare a un progetto in precedenza. Non c'è niente di sbagliato in questo. Sei un cliente pagante e dovresti goderti i servizi offerti. Wardriving, tuttavia, rende la connessione al Wi-Fi pubblico un altro gioco con la palla.

FARE USO DEL VIDEO DEL GIORNO

Che cos'è esattamente il Wardriving?

Il wardriving è iniziato come una pratica in cui le persone guidano in auto mentre cercano reti wireless aperte.

Non c'è niente di sbagliato nel guidare in città, cercando un posto dove usare il Wi-Fi in macchina senza dover entrare. Questa era una norma fin dal 1996, anche se allora si chiamava wardialling. Tuttavia, il wardriving è diventato un problema di sicurezza informatica perché gli hacker possono sfruttare le vulnerabilità intrinseche reti wireless non protette .

Oggi, un utente malintenzionato che si sposta in un veicolo può automatizzare hardware e software per trovare reti Wi-Fi non protette, mappare le posizioni delle reti vulnerabili e vedere i dispositivi connessi alla rete. Quindi, possono vendere o condividere i dati raccolti dall'attacco con individui che possono utilizzarli per scopi dannosi come il furto di identità.

La guida in guerra è legale?

Dipende. Andare in giro, cercare reti libere/non protette, prendere nota e persino connettersi a queste reti non è illegale, di per sé, in base al precedente legale in Stato contro Allen.

Il succo: Allen aveva controllato i numeri di telefono per trovare quelli usati per i modem quando si è imbattuto in diversi numeri privati appartenenti a una filiale di AT&T. La società lo ha scoperto e lo ha portato in tribunale. La Corte Suprema del Kansas ha stabilito che Allen non aveva tentato di accedere alla rete dell'azienda e non ha causato danni alla proprietà dell'azienda.

In genere, il wardriving diventa illegale quando una persona installa malware per eseguire attacchi man-in-the-middle su reti aperte. Inoltre, l'atto è illegale quando un conducente ignora i protocolli di sicurezza su una rete protetta. Ulteriori responsabilità penali risulteranno da attacchi di wardriving con conseguente furto di identità, furto di dati e altre forme di attacchi informatici che provocano perdite personali o finanziarie.

Strumenti utilizzati dagli hacker per il Wardriving

I conducenti di guerra devono concentrarsi sulla guida dell'auto e assicurarsi che non lascino tracce: parcheggiare o rimanere in un'area troppo a lungo va contro la regola cardinale nei libri di regole degli attacchi informatici. In quanto tali, i wardriver utilizzano in genere una combinazione di hardware e software automatizzati per eseguire il wardriving.

Un software di wardriving è solitamente uno strumento di rilevamento della rete che registra le informazioni su una rete. Gli esempi includono Kismet e WiFi-Where. I wardrivers usano spesso questi strumenti insieme a database dedicati come WiGLE. Questi database archiviano le informazioni sulle reti scoperte, dalle coordinate GPS all'SSID, all'indirizzo MAC e al tipo di crittografia.

ne vale la pena pokemon sole e luna?

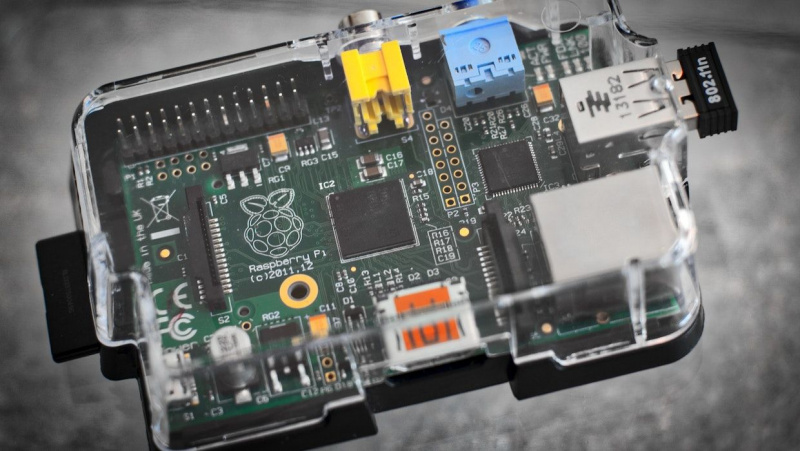

Nel frattempo, l'hardware principale per il wardriving sono le antenne modificate per identificare le reti vulnerabili senza essere ad esempio vicino a un router. Anche gli hacker usano Lampone Pi e dispositivi GPS per aumentare la precisione della loro configurazione di wardriving.

Come proteggersi dal Wardriving

Wardriving rappresenta una minaccia significativa per la tua privacy personale e la sicurezza di Internet. Allora, come puoi proteggerti?

Attiva la tua sicurezza Wi-Fi

La maggior parte dei nuovi router viene fornita con nomi utente e password predefiniti. Anche il nome del router sarà predefinito: il nome del dispositivo e il modello. Dovresti modificare queste configurazioni predefinite perché l'accesso a questi dettagli è piuttosto semplice. Ad esempio, guardare sui motori di ricerca informatici come Shodan può fornire a un hacker tutto ciò di cui ha bisogno per accedere alla rete domestica o dell'ufficio.

Vedrai come farlo modificare le impostazioni del router nel manuale del dispositivo. Il produttore avrà anche una copia online se hai perso il manuale: sappiamo che nessuno li tiene davvero in giro.

Dopo aver effettuato l'accesso al dashboard di amministrazione del router, il primo ordine del giorno è modificare il nome utente e la password. Sebbene il tuo nome utente possa essere praticamente quello che vuoi, la tua password dovrebbe essere una combinazione di caratteri alfanumerici per darti la massima sicurezza.

Configura rete Wi-Fi ospite

La maggior parte dei router moderni consente agli utenti di configurare reti Wi-Fi ospiti . In questo modo, puoi condividere la tua connessione Internet con amici e sconosciuti riducendo l'esposizione agli attacchi di wardriving e man-in-the-middle. Dovresti controllare il manuale del tuo router per come configurare le reti ospiti.

In genere, questa impostazione sarà nella sezione Wi-Fi del pannello di amministrazione. E se hai problemi a configurarlo, cerca il nome del modello del tuo router + 'rete ospite' su Google. Dovresti ottenere risultati di ricerca utili o persino video tutorial utili.

Pensa a una rete Wi-Fi per gli ospiti come se avesse il bagno di un visitatore. Riduci il rischio di contrarre una malattia (in questo caso, malware), vedere cose sgradevoli e incontri imbarazzanti quando il bagno è occupato.

le porte usb smettono di funzionare windows 10

Spegni il router durante le sessioni inattive

Le password possono solo fare molto. Violare un Wi-Fi sicuro è possibile per un hacker con gli strumenti giusti e un pizzico di determinazione. Mentre sei nel pannello di amministrazione, considera la possibilità di impostare il router in modo che si spenga automaticamente dopo un determinato periodo di tempo se non ci sono dispositivi collegati ad esso. In questo modo, il tuo router non è un'anatra seduta per un hacker determinato e pieno di risorse.

Certo, attraversare la stanza o salire le scale per raggiungere il router a volte può essere una seccatura. Tuttavia, vale la pena il piccolo disagio, considerando i dati che un hacker può rubare se irrompe nella tua rete domestica. Ad esempio, un hacker sulla tua rete può installare malware per rubare i dati della tua carta di credito, i dettagli bancari o altri dati sensibili.

Configura un firewall per la tua rete

Un firewall è un filtro per i dati che escono e entrano nel tuo computer, in particolare le connessioni in entrata. È abbastanza facile impostare un firewall , e non devi capire il nocciolo di come funziona. Un firewall software sul tuo computer dovrebbe essere sufficiente; non è necessario un firewall hardware per un router domestico.

Windows Defender è una buona opzione per i computer Windows e macOS ha anche un firewall integrato per impedire l'accesso non autorizzato alla rete. Non hai bisogno di un firewall per Linux a causa di come è stato creato il sistema operativo. Non devi considerare un firewall per Android a meno che tu non sia un utente esperto.

Cripta il tuo computer

Oltre alle misure di cui sopra, dovresti considerare la crittografia del dispositivo, soprattutto se utilizzi molto il Wi-Fi pubblico gratuito. La crittografia protegge i tuoi file in modo che una terza parte non possa leggerli anche se ci mettono le mani sopra.

Puoi impostare una crittografia di livello militare sul tuo computer Windows in un paio d'ore, ma questo è per i dati locali. Dovresti considerare la crittografia anche per i file cloud. Esistono diverse opzioni per crittografare i file cloud. Dovresti anche considerare l'utilizzo di una VPN per rendere private le tue attività online.

Usa MFA sui tuoi account online

Sebbene i dati locali sul tuo computer potrebbero non essere preziosi per gli hacker, l'accesso al tuo account online è un premio ambito. L'accesso a un account, ad esempio il tuo account Google o l'e-mail, può aiutare un hacker a dirottare diversi altri account. Ad esempio, un hacker con accesso alla tua posta elettronica può utilizzarla per reimpostare le password del tuo account, assumendo essenzialmente il controllo della tua identità.

posto migliore per acquistare parti di pc

Le piattaforme online hanno una sicurezza fino a un'ammirevole T, ma hai ancora alcune responsabilità. Quindi, per cominciare, considera l'abilitazione autenticazione a più fattori sui tuoi account online.

Inoltre, dovresti cambiare le password del tuo account. È una cattiva pratica usare la stessa password due volte. Tuttavia, siamo d'accordo sul fatto che è davvero difficile tenere traccia delle password di centinaia di account. Infatti, affaticamento della password è una cosa reale. Questo è il motivo per cui consigliamo di utilizzare un gestore di password per generare e salvare password uniche e sicure.

Mantieni i tuoi dispositivi aggiornati

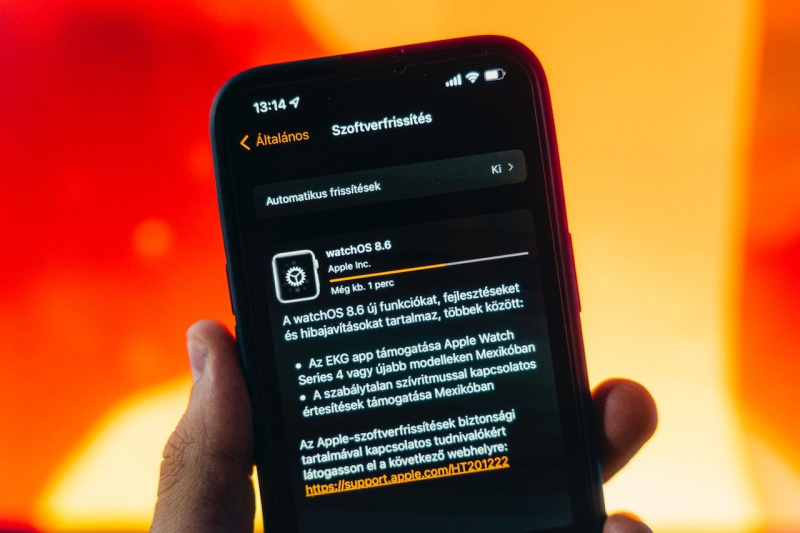

Tuo aggiornamenti di sicurezza del dispositivo patch di vulnerabilità che gli hacker possono utilizzare per dirottare la tua connessione. Pertanto, dovresti controllare, scaricare e installare regolarmente gli aggiornamenti di sicurezza per i tuoi dispositivi non appena diventano disponibili. Oltre al tuo router, questa regola vale anche per il tuo computer, telefono e smartwatch.

È meglio evitare di farti diventare un bersaglio

Collegarsi al Wi-Fi gratuito dovrebbe andare bene se la sicurezza del tuo dispositivo è stretta, ma non metterti troppo a tuo agio. Non rimanere connesso troppo a lungo; evita le attività che potrebbero esporre i tuoi dati sensibili mentre sei lì. Quindi, non utilizzare l'app della tua banca su Wi-Fi pubblico. Dovresti anche adottare le migliori pratiche di sicurezza per la tua rete domestica. Tutti sono praticamente un bersaglio quando si tratta di Wardriving.